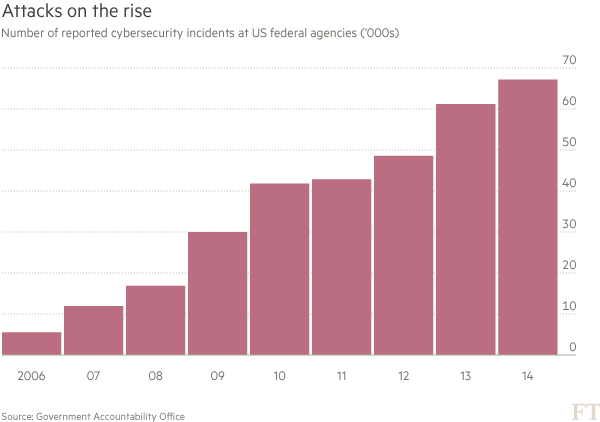

Truslen om cyber-angreb mod den offentlige infrastruktur er i stigende. Men både i USA og i Europa står manglende koordinering i vejen for udviklingen af et effektivt forsvar.

Store dele af den offentlige infrastruktur i USA ligger åben for It-angreb på grund af ikke-eksisterende eller dybt forældede forsvarsværker.

Detaljerede personoplysninger om millioner af offentligt ansatte er i de seneste måneder blevet stjålet fra offentlige myndigheder.

Data-tyverierne omfatter personoplysninger, baggrunds-check og fingeraftryk.

En del af de stjålne data vedrører ansatte, der varetager betroede funktioner inden for det amerikanske sikkerhedsvæsen.

Blandt de institutioner, der inden for den seneste tid har været ofre for cyber-angreb indgår US Department of Energy, eller Energiministeriet, der er ansvarlig for sikkerheden på landets atomkraftværker og for produktionen af atomvåben.

Tilsvarende angreb er blevet succesfuldt gennemført mod den amerikanske nationalbank, NASA, Miljøministeriet, Den amerikanske hær og det særlige missilforsvarssystem.

I de fleste tilfælde har angriberne opnået adgang til databaserne ved at benytte en sikkerhedsbrist i et almindeligt udbredt computerprogram fra Adobe.

Sikkerhedsbristen har været kendt siden 2008 og Adobe har i flere omgange udsendt advarsler og opdateringer til at lukke hullet.

Omkostningerne til at gennemføre opdateringerne er imidlertid blev afvist af ledere i de pågældende institutioner.

Så sent som seks måneder før det omfattende angreb på Energiministeriet, var en planlagt opdatering af Adobe-programmet til en værdi på 4.200 $ blevet sparet væk i It-afdelingen.

Omkostningerne til at rydde op efter det angreb, der så kom, anslås til at løbe op i 3,7 millioner $.

De omfattende datatyverier fra offentlige myndigheder har kostet mindst en topchef jobbet, men det bringer ikke de lækkede personoplysninger tilbage.

Sikkerhedsbristerne på højeste niveau i den offentlige forvaltning i USA er blevet afdækket af Financial Times, der har gennemgået tusinder af dokumenter og interviewet hundreder af personer med tilknytning til It-sikkerheden i USA’s offentlige forvaltning.

Analysen afdækker en grad af sårbarhed, som man ville kunne forvente at finde i et uland.

- Der er ingen central koordinering af indsatsen.

- En myriade af konkurrerende myndigheder gennemfører initiativer på egen hånd uden at informere andre myndigheder om det.

- Millioner af dollars bliver hvert år smidt ud af vinduet på sikkerhedsprojekter, der går i hegnet. Ofte er forklaringen, at de personer, der har stået for indkøbet af løsningerne, savner den nødvendige faglige baggrund for at vurdere løsningerne, inden de bliver købt.

- Imens sidder de sikkerhedseksperter, som den offentlige sektor rent faktisk råder over, og er frustrerede over ikke at kunne komme nogen vegne, fordi alle vil køre deres eget løb.

Perspektiverne er skræmmende.

En forskergruppe ved University of Cambridge har i samarbejde med forsikringsorganisationen, LLOYD’s, gennemført en simulering af et cyber-angreb på en del af el-forsyningen i USA.

Simuleringen, der er den første af sin art, omfatter et angreb på en eksisterende, sammenhængende infrastruktur for el-forsyning i 15 nordøstlige stater med tilsammen knap 100 millioner indbyggere.

I simuleringen er der anvendt kendte malware-programmer, der er blevet ”installeret” på en teoretisk kopi af el-forsyningsnettes faktiske It-infrastruktur.

Herefter viser simulering, hvordan angrebet ville kunne forløbe, med enorme ødelæggelser i kølvandet.

Ud over store menneskelige omkostninger løber regningen for oprydningsarbejdet op i hundreder af millioner $.

Udfordringerne i USA genfindes i rigt mål på vores side af Atlanten.

I EU har medlemslandene talt om cyber-sikkerhed i flere år, uden at der er kommet noget konkret ud af det.

Selvom cyber-kriminalitet næsten per definition er grænseoverskridende, så er sikkerhedsområdet fortsat helt overvejende et nationalt anliggende, som EU’s medlemslande forsøger at klare hver for sig.

Når havnen i Antwerpen bliver hacket af narkosmuglere, som det skete i 2013, eller når en stor fransk TV-station bliver lukket ned af hackere i et helt døgn, som det skete i sommer, så er det rent nationale anliggender, der udelukkende behandles af nationale myndigheder.

EU-kommissionen i Bruxelles så gerne en mere fælles europæisk front over for cyber-truslerne, men den nødvendige tillid mellem landenes sikkerhedstjenester findes ikke.

Konsekvensen er, at mens store områder af den offentlige infrastruktur i Europa er grænseoverskridende, så savnes der et fælles beredskab til at imødegå et helt konkret angrebspres.

På baggrund af afdækningerne i USA kan angrebspresset mod EU-landene med rimelighed antages at indebære dusinvis af alvorlige angreb om dagen.

Henvisninger og baggrund: 31.08.2015